Internkommunikasjon (Organisasjonskommunikasjon)

Informasjonsflyten og utvekslingen av ideer og synspunkter mellom ledere og medarbeidere, og kommunikasjonen mellom enkeltpersoner og grupper på forskjellige nivåer

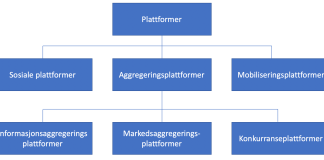

Digital plattform

En digital plattform er ikke en teknologi som mange tror, men en forretningsmodell som kobler tilbydere og etterspørrere sammen.

Bruk av mobiltelefon på jobben (mobil reglement)

Hvilke reglement bør virksomheten etablere for bruk av mobiltelefon på jobben. Her finner du rådene du trenger.

Datanettverk (nettverk)

Et digitalt nettverk som kobler sammen alle brukerne i dette nettverket via en nettverktjener (nettverksserver)

E-handel (elektronisk handel)

Hva er e-handel, hvilke former finnes og hvilke utfordringer skaper overgangen til e-handel?

Customer Relationship Management (CRM)

Customer Relationship Management (CRM) er i hovedsak et teknologisk hjelpemiddel for bedrifter, og omtales ofte som et CRM-system

Personvernerklæring mal

En mal for hvordan personvernerklæringen kan skrives. Laget for å dekke behovet til generelle nettsteder og ikke hele virksomheten som helhet

ERP-system (foretaksystem)

Transaksjonsprosesseringssystemer som integrerte alle de forskjellige funksjonsområdene i ett samlet system kalles ERP-system.

Datasikkerhet

Alle kan hackes, og sannsynligvis er du blitt hacket minst en gang allerede. Spørsmålet er derfor: – Hva kan du gjøre for å beskytte deg?

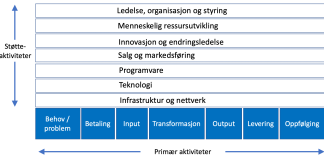

Digital verdikjede

Digital verdikjede er en digital verdiskapningprosess i motsetning til en tradisjonell verdikjede.

Nettverksserver (Server, også kalt tjener)

Nettverkservere er: kraftige datamaskiner som er satt opp til å serve en eller flere tjenester til alle brukerne av et LAN nettverket.

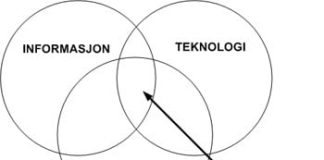

Teknologi

Kunnskapsbaserte hjelpemidler som erstatter praktiske menneskelige ferdigheter innen kunst, vitenskap, kommunikasjon og håndverk.

Informasjonssystem

Et system for innsamling, bearbeiding, lagring, overføring og behandling av informasjon

Digital dømmekraft

Digital dømmekraft handler om å kunne skille sannhet fra løgn på nettet, ivareta personvernet, og behandle andre med respekt online

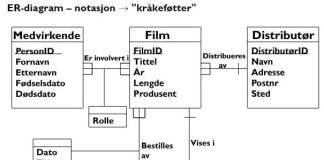

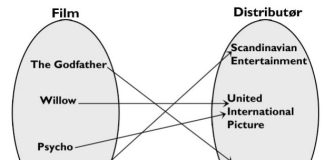

Entity-relationship diagram (ER-diagram)

Et diagram som viser hvilke entity som inngår i ER-modellen og hvilke sammenhenger som finnes mellom.

Fra preindustrielt til postindustrielt samfunn

Dagens post-industrielle samfunn kalles populært bare for “informasjonssamfunnet”, noe som skyldes at rå muskelkraft eller energi ikke lenger er det avgjørende. Det avgjørende er i dag informasjonen vi er i besittelse av, og hvordan vi behandler informasjonen.

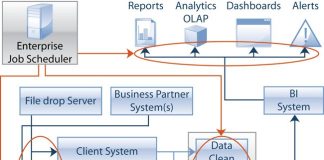

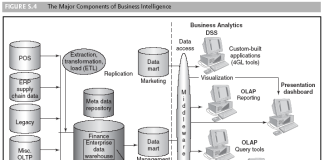

Business Intelligence (BI)

Et etterretningsystem som samler inn forretningkritisk informasjon som skal gjøre folk i stand til å treffe bedre beslutninger på bakgrunn av data.

Hvordan fungerer Internett?

Hva som kreves for å benytte nettet på ønsket måte er avhengig av om vi ser problemstillingen fra en brukers ståsted eller en innholdsleverandør sitt ståsted

Internett overvåking

Kan en arbeidsgiver overvåke din internettbruk? I denne artikkelen går vi igjennom regleverket på området.

Flåtestyring

Flåtestyring er et system for effektiv kontroll og utnyttelse av virksomhetens flåte. Flåten er virksomhetens biler, busser. lastebiler, båter, skip og fly.

Rutere og rutingtabell

Rutere brukes til å knytte sammen to eller flere nettverkssegmenter, og filtrerer (rute) datapakker til riktig port på samme måten som bro

Digital kompetanse

Digital kompetanse er kunnskap om bruk av digitale verktøy og en forståelse av hvordan disse verktøyene kan utnyttes til spesifikke formål.

ISP (Internet Service Provider)

Med internettlinje menes: En datalinje som tillater kommunikasjon over TCP/IP protokollen og som er koblet på stamnettet for Internett via en node

Digital strategi (IKT-strategi)

Digital strategi er en overordnet plan som beskriver hvordan virksomheten skal bruke IKT for å realisere sine mål og strategier.

Hva er informasjon? Ulike definisjoner

En rekke forsøk på å analysere hva informasjon er har vært lite fruktbare, fordi en ikke har skilt klart mellom begrep og term.

Internett sin historie

Historien om internett begynner hos det amerikanske forsvarsdepartementets på midten av 60-tallet. Målet var å utvikle et kommunikasjonssystem som kunne motstå virkningene av et atomangrep.

Trojaner (trojansk hest)

En trojanske hest eller trojaner er et uønsket tilleggsprogram i form av en fil som utfører uønskede handlinger på din datamaskin, nettbrett eller smarttelefon.

Personvernerklæring

Et standardisert skjema som legges lett tilgjengelig, f.eks. på bedriftens nettsider, for å opplyse om hvordan personopplysningene behandles

Database

En database er et elektronisk arkiv som kan sammenlignes med et manuelt arkivskap. Her finner du de viktigste grunnene for hvorfor du trenger en

Nettside og nettsted

En gjennomgang av hva en nettside og nettsted er og hva som kreves for å få et eget nettsted.

Digital teknologi (IKT-teknologi) – kjennetegn og muligheter

Digital teknologi er verktøy, systemer, enheter og ressurser som benytter digitale signaler istedenfor analoge, grafiske eller mekaniske.

Operativsystem

Operativsystemet styrer alt som skjer på en datamaskin og avgjør hvilke teknologier de er mulig å installere på den.

Hva er Web 2.0?

Du har sikkert allerede støtt på begrepet Web 2.0 flere ganger de siste årene, men hva betyr egentlig Web 2.0?

Algoritme

En algoritme er en presis beskrivelse av en rekke handlinger som må utføres for å løse et spesifikt problem

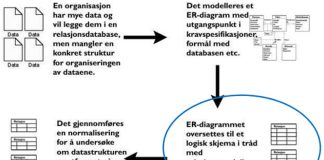

Hva er databasedesign, og hvordan gå frem for å lage en...

Database design er prosessen med å strukturere dataene man ønsker å samle inn, kode, organisere, lagre, analysere, gjenfinne og presentere i en detaljert datamodell som kan danne grunnlaget for å utvikle en database.

Big Data – kilde til innovasjon og konkurransefortrinn

Big Data er store datamengder som kjennetegnes av stort volum, variasjon, pålitelighet, verdi og hastighet.

Investering i og bruk av ny digital teknologi

For å oppnå effektiviseringsgevinster ved å innføre ny digital teknologi, holder det ikke å automatisere eller digitalisere eksisterende oppgaver

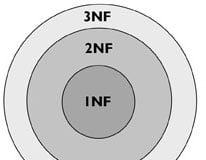

Normalisering

Metode for å kontrollere strukturen på relasjonsdatabasen før den implementeres. Mål: unngå redundans og problemer med anomalier.

GDPR («General Data Protection Regulation»)

1. juli kommer EUs nye personvernlov, «General Data Protection Regulation», som forkortes til GDPR og kalles Personvernforordningen

Hvordan brukes Big Data idag?

Hvordan Big Data brukes avhenger av hva virksomheten holder på med. På denne siden ser vi litt nærmere på hvordan Big Data brukes idag innen ulike bransjer

Tingenes Internett («Internet of Things»)

Tingenes Internett er et samlebegrep for teknologier som gjør det muligheten å fjernovervåke og –styre produkter og komponenter gjennom Internett

Relasjoner og kardinaliteter i ER-modellen

KARDINALITET er et begrep vi bruker for å angi hvor mange enitetforekomster som kan knyttes til en gitt enitetforekomst.

Passordregler

8 av 10 passord kan knekkes i løpet av kort tid. Det er derfor essensielt viktig at du har et sikkert passord som ikke kan knekkes enkelt

Proxy-server

Proxy-server er en datamaskin som sitter mellom en klientdatamaskin og Internett, og gir indirekte nettverkstjenester til en klient.

Informasjonsstruktur

En beskrivelse av hvilke aktører og informasjonselementer som inngår i virksomhetens samhandlingsaktiviteter for å sikre rett informasjon, til rett tid, kvalitet og person i forbindelse med beslutningssituasjoner

Digitale ferdigheter

Digitale ferdigheter vil si å kunne bruke digitale verktøy, medier og ressurser hensiktsmessig og forsvarlig for å løse praktiske oppgaver

Hvilke informasjonssystemer trenger virksomheten?

Hvilke informasjonssystemer en virksomhet trenger er avhengig av hva virksomheten holder på med, antall ansatte, konkurransesituasjonen og en rekke andre faktor som det tar for lang tid å komme inn på her.

Management Information Systems

Management Information Systems (MIS) er et digitalt informasjonssystem som skal dekke mellomledernes behov for kontroll av virksomheten.

Sikring av trådløse nettverk (WI-FI)

Problemet med WI-FI, er at det er relativt enkelt å bryte seg inn på trådløse nettverk. Vi viser her hvordan du kan sikre ditt WI-FI nettverk

Kundedatabasen er “hjertet” i all direkte markedsføring

En gjennomgang av funksjonen til en kundedatabase og hvordan den bør bygges opp for å kunne brukes i direkte markedsføring.

DDoS angrep

DDoS står for Distributed Denial of Service, og brukes for å beskrive et cyberangrep hvor noen prøver å hindre andre å få tilgang til server

Elektroniske kjørebok

En elektronisk kjørebok er en GPS-basert kjørebok som monteres fast i kjøretøyet og som registrerer faktisk kjørt distanse, dato og klokkeslett.

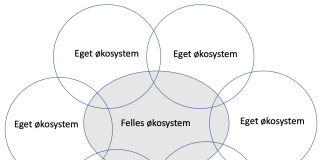

Digitalt økosystem

Et digitalt økosystem er en gjensidig avhengig gruppe som deler standardiserte digitale plattformer for å oppnå et felles mål og verdier.

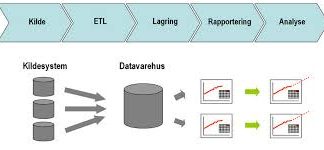

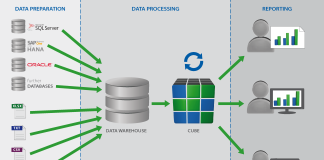

Business Intelligence – et etterretningssystem som bygger på et datavarehus

Normalt fremstår slike Business Intelligence løsninger som et rapporteringssystem som baserer seg på en datavarehusløsning for å innhente, strukturere og formidle den forretningkritiske informasjonen.

Datavarehus

Et databasesystem som organiserer innsamlede data på en tematisk måte

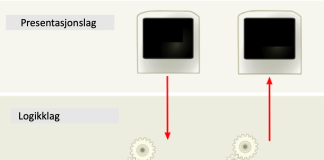

Trelagsarkitektur

Trelagsarkitektur er en modell for å utvikle programmer (applikasjoner). Modellen beskriver hvordan et program er bygd opp gjennom tre lag.

Noen designprinsipper ved datamodellering (ER-modellen)

En side med de mest grunnleggende rådene og designprinsippene for datamodellering ved bruk av ER-modellen.

Sikkerhetskopiering

Hvilke data skal sikkerhetskopieres og hvor ofte? Hvilke rutiner bør etableres? På denne siden finner du rådene du trenger.

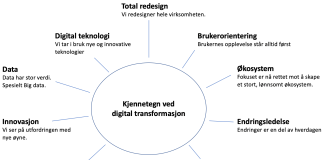

Digital transformasjon

Digital transformasjon er en prosess hvor virksomheten bruker digitale teknologi for å bli mer effektiv og konkurransedyktig.

Kameraovervåking på arbeidsplassen

Det skal mye til for å overvåke de ansatte, siden de ansatte også har rett til personvern på arbeidsplassen.

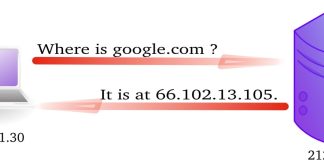

DNS (navnetjenere)

DNS er en forkortelse for “Domain Name System” eller “navnetjenere” som vi sier på norsk.

API (Application Programming Interface) og bots

API er helt nødvendig for å få IT-systemer til å snakke sammen. Det er også en forutsetning for å koble smarte produkter sammen via internett.

Kjerneprosess 2: Teknologi

Bruk av teknologi som kjerneprosess i verdiskapningen og grensesnittet med andre kjerneprosesser.

Legacy-systemer

Betyr "nedarvede system". Normalt er dette et gammelt system som er blitt flikket på gjennom flere år for å gjøre det perfekt for en oppgave

Arbeidsstasjon (Klient, også kalt personlig datamaskin)

En datamaskin som er laget for å være en digital arbeidsplass. Normalt er arbeidsstasjonene knyttet sammen gjennom et nettverk

Work Centered Analysis (WCA)

Et rammeverk som viser forholdet mellom virksomhetens forretningsprosesser og informasjonssystemer

Dokumenter og fil-formater

Et elektronisk dokument er: en datafil som inneholder data som kan leses av et bestemt dataprogram eller en gruppe dataprogrammer.

Sikring av mobiltelefon og nettbrett

Mobiltelefoner og nettbrett må håndteres på samme måte som datamaskiner. Her finner du de viktigste rådene.

Virtuell virkelighet (Virtual Reality – VR)

En teknologi som gjør det mulig for en bruker å gå inn i et digitalt simulert eller gjenskapt miljø fra virkeligheten

Velg riktig domene – din identitet på Internett

Før var det bygninger og maskiner som gjaldt, nå er ofte de største verdiene knapt synlige. De består ikke av materielle verdier, men av immaterielle.

Brute Force

Brute force er et angrep mot et nettsted eller server, hvor inntrengeren prøver å skaffe seg tilgang ved å tippe riktig brukernavn og passord

Mobil overvåkning av ansatte, utstyr og varer

Bruk av teknologier som GPS, mobilposisjonering, elektroniske kjørebøker, PDA og mobiler til å overvåke hvor de ansatte er

Data mining gir nye muligheter

Data mining er en teknikk for å finne skjulte mønstre i store mengder med data, og er den mest sofistikerte form for analyse.

Relasjonsmodellen

Relasjonsmodellen er en databaseadministrasjonmodell, basert på predikatlogikk og mengdelære.

VPN (virtuelt privat nettverk)

En VPN gjør at to datamaskiner (eller nettverk) kan sikkert kan kobles sammen som om de er fysisk koblet sammen.

Blockchain

En blockhain i sin enkleste form handler om å overføre eierskapet til filer mellom to parter, Her går vi igjennom betydningen for deg.

Personvern på arbeidsplassen og i jobbintervju

En arbeidsgiver kan ikke spørre en jobbsøker eller ansatt om hva som helst, da dette vil være en krenkelse av deres personvern.

Slik beskytter du deg mot spam

Selv om antall -postmeldinger som inneholdt spam, det vil siuønsket s-post, sank i fjor, er fortsatt 8 av 10 e-postmeldingersom sendes på Internett spam.

Innebygd personvern

Innebygd personvern betyr at det tas hensyn til personvern i alle utviklingsfaser av et system eller en løsning.

Klient – Server arkitektur

Uttrykket klient-server arkitektur, også kalt klient-tjener-modell, beskriver en måte å koble datamaskiner sammen til et nettverk på.

Strategisk analysemetoder for informasjonstrategien

Det finnes knapt en ekspert eller bedriftsleder som er uenig i at Internett-, Ekstranett- og Intranett baserte løsninger kommer til å utgjøre grunnmuren i enhver organisasjons kommunikasjonsstruktur i fremtiden. Det som ikke er like opplagt er hvordan bedriftene skal utnytte de mulighetene som finnes innenfor denne teknologien for å oppnå økt lønnsomhet på kort og lang sikt.

Planleggingsmodell for informasjonssystemet

På denne siden finner du en generell planleggingsmodell for utviklingen av nye informasjonssystemer og analyser av eksisterende.

File Transfer Protocol (FTP)

En filoverføringsprotokoll som brukes for å overføre filer mellom to enheter i et TCP/IP nettverk. F.eks. en bruker og ett nettsted.

Kjerneprosess 4: Informasjon

Informasjonen virksomheten besitter og måten den benytter seg av den i verdiskapningen er virksomhetens viktigste strategiske ressurs.

VPS (Virtual Private Server)

En VPS er en server som ikke er installert direkte på den fysiske maskinvaren den kjører på. Den kjører i stedet på toppen av et operativsystem beregnet på virtualisering av servere.

Hvordan utnytte Big Data?

En gjennomgang av hvordan du kan gå frem for å utnytte Big Data analyser til å oppnå vekst og fremgang for egen virksomhet.

OLAP

OLAP er en forkortelse for "OnLine Analytical Processing" som er en "analytisk måte" å trekke ut data på.

Hvilken informasjon samler business intelligence inn?

En gjennomgang av hvilken informasjon man trenger å samle inn til sitt Business Intelligence system

5G nettverk – vil løse dagens nettverksproblemer

5G er et begrep vi benytter for femte generasjons mobiltjenester i mobilnettet.

Big Data verdikjeden -> Lagring og aggregering

Etter at data er samlet inn, kan de bli lagret og aggregert. Individuelle dataelementer organiseres og lagres i datasett som kan bli brukt til videre prosessering og analyse.