Big Data verdikjeden -> Analyse

I det tredje trinnet i verdikjeden tar man de innsamlede og lagrede dataene og kombinerer dem med annen informasjon.

Big Data verdikjeden -> Lagring og aggregering

Etter at data er samlet inn, kan de bli lagret og aggregert. Individuelle dataelementer organiseres og lagres i datasett som kan bli brukt til videre prosessering og analyse.

Big Data verdikjeden -> Innsamling av data

Det første trinnet i verdikjeden for Big Data er innsamling av opplysninger som skal danne grunnlag for videre analyse.

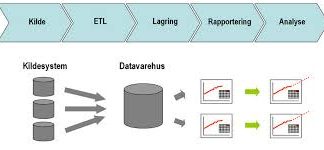

Verdikjeden til Big Data

En svært forenklet presentasjon av verdikjeden for Big Data. Det vil si prosessen fra innsamling av data til lagring, aggregering og analyse.

Big Data plan

Big data planen bør bygges opp på samme måte som alle andre strategiske planer. Det vil si at den bør bestå av følgende hovedelementer:

Big Data – personvernprinsipper under press

En av utfordringene ved Big Data-analyse er at innsamlede opplysninger som hver for seg ikke er sensitive, gjennom sammenstilling kan gi et sensitivt resultat.

Hvordan utnytte Big Data?

En gjennomgang av hvordan du kan gå frem for å utnytte Big Data analyser til å oppnå vekst og fremgang for egen virksomhet.

Kilder til Big Data

Hovedkildene til Big Data er direkte og automatisk datainnsamling og frivillig dataproduksjon.

Teknologi

Kunnskapsbaserte hjelpemidler som erstatter praktiske menneskelige ferdigheter innen kunst, vitenskap, kommunikasjon og håndverk.

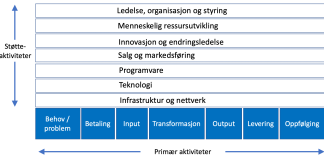

Digital verdikjede

Digital verdikjede er en digital verdiskapningprosess i motsetning til en tradisjonell verdikjede.

Kjerneprosess 2: Teknologi

Bruk av teknologi som kjerneprosess i verdiskapningen og grensesnittet med andre kjerneprosesser.

Dokumenter og fil-formater

Et elektronisk dokument er: en datafil som inneholder data som kan leses av et bestemt dataprogram eller en gruppe dataprogrammer.

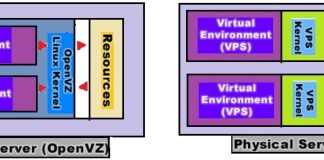

VPS: OpenVZ eller Xen virtualisering?

Hvilke virtualiseringteknikker finnes, hva er forskjellen på dem og hvilken bør du velge? De 2 største og mest dominerende virtualiserings teknikkene er i dag Xen og OpenVZ.

HTML (HyperText Markup Language)

HTML benyttes til å strukturere informasjon – angi elementer som overskrifter, avsnitt, lister og så videre – og kan, i en viss grad, brukes til å beskrive utseende og semantikk i et dokument.

Brute Force

«Brute-force» angrep er en samlebetegnelse for angrep mot et nettsted eller server gjennom å tippe brukernavnet og passordet til innloggingen til nettstedets eller serverens kontrollpanel, ftp-konto eller begge deler.

DDoS angrep

Begrepene brukes innen Informasjons- og IT-sikkerhet til å beskrive et angrep hvor noen prøver å hindre andre å få tilgang til en tjeneste, ressurs eller lignende.

botnet, også kalt Zombies

En «bot» er en type ondsinnet kode som lar angriperen ta kontrollen over en datamaskin. De er også kjent som «webroboter» og de inngår som regel i et nettverk av infiserte maskiner, også kalt «botnett«, som er skapt av infiserte maskinen fra hele verden.

Trojaner (trojansk hest)

En trojanske hest eller trojaner er et uønsket tilleggsprogram i form av en fil som utfører uønskede handlinger på din datamaskin, nettbrett eller smarttelefon.

SSL | Secure Sockets Layer

Secure Sockets Layer, SSL, er en protokoll som tillater autentisering mellom en klient (maskin/mobil) og en tjener (server) for å opprette en autentisert og kryptert tilkobling.

Sikring av datamaskiner

Rådene du finner på denne siden gjelder for både PC og Mac og er de mest banale sikkerhetsrådene for å sikre din maskin mot datainnbrudd.

Hvem står juridisk ansvarlig for sikringen og innholdet i nettskyen?

Hvem er det som står juridisk ansvarlig for nettskyen, konfigureringen, innholdet og bruken av den? Bedriften eller nettsky leverandøren?

Slik beskytter du deg mot spam

Selv om antall -postmeldinger som inneholdt spam, det vil siuønsket s-post, sank i fjor, er fortsatt 8 av 10 e-postmeldingersom sendes på Internett spam.

Sikring av mobiltelefon og nettbrett

Mobiltelefoner og nettbrett må håndteres på samme måte som datamaskiner. Her finner du de viktigste rådene.

De vanligste sikkerhetshullene

Etter å ha jobbet med sikkerhet i 25 år og lest hundrevis av studier om datasikkerhet kan de vanligste sikkerhetshullene i privatpersoners og småbedrifters datasikkerhet oppsummeres i følgende sikkerhetshull.

Passordregler

8 av 10 passord kan knekkes i løpet av kort tid. Det er derfor essensielt viktig at du har et sikkert passord som ikke kan knekkes enkelt

E-postregler for sikker epost

Her finner du en rekke praktiske råd og tips for å unngå spam eller bli utsatt for epost svindel

Surfe-regler på Internett

Det beste sikkerhetsrådet vi kan gi deg er dette: - Bruk sunn fornuft og følg noen enkle surfe-regler for å beskytte deg selv mot malware og uønskede hackerangrep.

File Transfer Protocol (FTP)

En filoverføringsprotokoll som brukes for å overføre filer mellom to enheter i et TCP/IP nettverk. F.eks. en bruker og ett nettsted.

ISP (Internet Service Provider)

Med internettlinje menes: En datalinje som tillater kommunikasjon over TCP/IP protokollen og som er koblet på stamnettet for Internett via en node

Publiseringsløsning

For å kunne lage egne nettsider som knyttes sammen til et nettsted trenger du en publiseringsløsning. Med publiseringsløsning menes: Et program for å lage, oppdattere og publisere nettsider

Hvordan fungerer Internett?

Hva som kreves for å benytte nettet på ønsket måte er avhengig av om vi ser problemstillingen fra en brukers ståsted eller en innholdsleverandør sitt ståsted

Rutere og rutingtabell

Rutere brukes til å knytte sammen to eller flere nettverkssegmenter, og filtrerer (rute) datapakker til riktig port på samme måten som bro

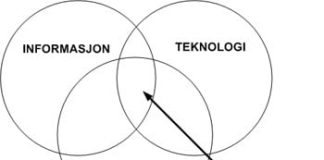

Informasjonen skal bygge bro mellom kjerneprosessene

Informasjonens mål er å bygge bro mellom kjerneprosessene, med det mål å skape nye kunde- og eierverdier gjennom å forbedre verdiskapningen

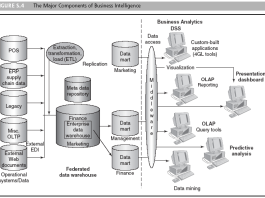

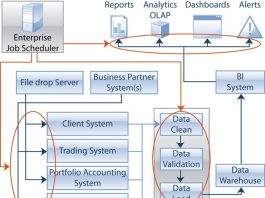

Business Inteligence som styringsverktøy

Business Intellignce er et elektronisk overvåking- og etterretningssystem for å opprettholde en stabil tilstand, preget av harmoni tilstand i alle delene av systemet til virksomheten.

Programvareplattform

Samtidig som virksomheten bestemmer seg for hvilken maskinvareplattform de skal satse på, må de velge programvareplattform.

Transaksjonsprosesseringssystemer

Systemer for å håndtere transaksjoner kaller vi for transaksjonsprosesseringssystemer eller bare TPS

Big Data gir nye Business Intelligence muligheter

Mesteparten av såkalt "big data" er ustrukturerte data som ligger fritt tilgjengelig for alle. Utfordringen ligger ofte bare i å utvikle datasystemer som klarer å samle inn og prosessere alle disse dataene på en hensiktsmessig måte.

OLAP

OLAP er en forkortelse for "OnLine Analytical Processing" som er en "analytisk måte" å trekke ut data på.

Datavarehus

Et databasesystem som organiserer innsamlede data på en tematisk måte

Work Centered Analysis (WCA)

Et rammeverk som viser forholdet mellom virksomhetens forretningsprosesser og informasjonssystemer

Planleggingsmodell for informasjonssystemet

På denne siden finner du en generell planleggingsmodell for utviklingen av nye informasjonssystemer og analyser av eksisterende.

Telefoni og datakommunikasjon

Hvilken løsning for telefoni bør små- og mellomstore firmaer og organisasjoner velge?